OpenShift - Missing Service Account

Tip

Leer & oefen AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Leer & oefen Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Ondersteun HackTricks

- Kyk na die subscription plans!

- Sluit aan by die 💬 Discord group of die telegram group of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking tricks deur PRs in te dien by die HackTricks en HackTricks Cloud github repos.

Missing Service Account

Dit gebeur dat ’n kluster ontplooi word met ’n voorafgeconfigureerde sjabloon wat outomaties Rolle, RoleBindings en selfs SCC aan ’n diensrekening toewys wat nog nie geskep is nie. Dit kan lei tot privilige-eskalasie in die geval waar jy hulle kan skep. In hierdie geval sal jy in staat wees om die token van die nuut geskepte SA en die rol of SCC wat daarmee geassosieer is, te verkry. Dieselfde geval gebeur wanneer die ontbrekende SA deel is van ’n ontbrekende projek; in hierdie geval, as jy die projek kan skep en dan die SA, kry jy die Rolle en SCC wat geassosieer is.

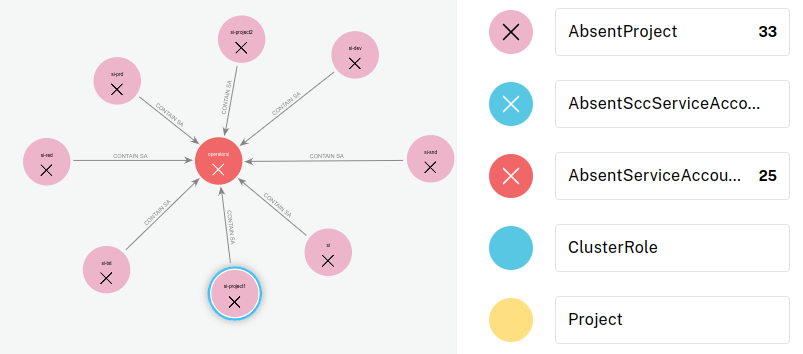

In die vorige grafiek het ons verskeie AbsentProjecte wat beteken dat verskeie projekte in Rolle Bindings of SCC verskyn, maar nog nie in die kluster geskep is nie. In dieselfde gees het ons ook ’n AbsentServiceAccount.

As ons ’n projek en die ontbrekende SA daarin kan skep, sal die SA geërf word van die Rol of die SCC wat die AbsentServiceAccount geteiken het. Dit kan lei tot privilige-eskalasie.

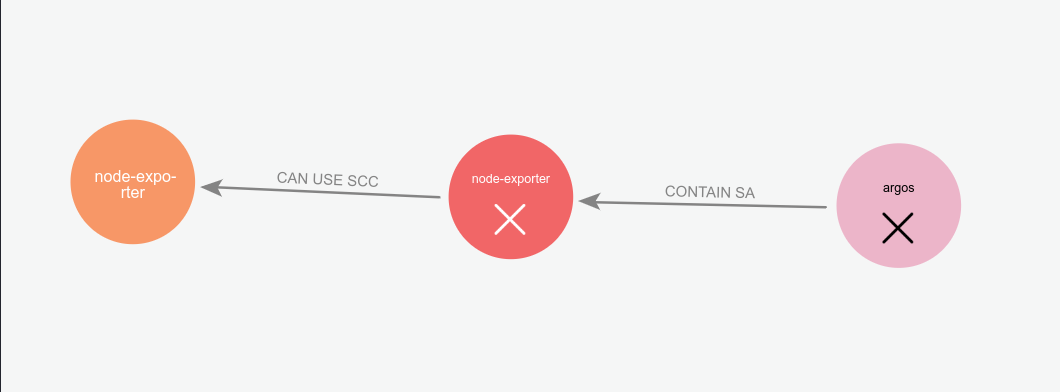

Die volgende voorbeeld toon ’n ontbrekende SA wat node-exporter SCC toegeken word:

Tools

Die volgende hulpmiddel kan gebruik word om hierdie probleem te evalueer en meer algemeen om ’n OpenShift-kluster te grafiek:

Tip

Leer & oefen AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Leer & oefen Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Ondersteun HackTricks

- Kyk na die subscription plans!

- Sluit aan by die 💬 Discord group of die telegram group of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking tricks deur PRs in te dien by die HackTricks en HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud