Openshift - SCC

Tip

Leer & oefen AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Leer & oefen Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Ondersteun HackTricks

- Kyk na die subscription plans!

- Sluit aan by die 💬 Discord group of die telegram group of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking tricks deur PRs in te dien by die HackTricks en HackTricks Cloud github repos.

Die oorspronklike skrywer van hierdie bladsy is Guillaume

Definisie

In die konteks van OpenShift, staan SCC vir Security Context Constraints. Security Context Constraints is beleid wat toestemmings vir pods wat op OpenShift-klusters loop, beheer. Hulle definieer die sekuriteitsparameters waaronder ’n pod toegelaat word om te loop, insluitend watter aksies dit kan uitvoer en watter hulpbronne dit kan toegang.

SCC’s help administrateurs om sekuriteitsbeleid oor die kluster af te dwing, wat verseker dat pods met toepaslike toestemmings loop en voldoen aan organisatoriese sekuriteitsstandaarde. Hierdie beperkings kan verskeie aspekte van pod-sekuriteit spesifiseer, soos:

- Linux vermoëns: Beperking van die vermoëns wat beskikbaar is vir houers, soos die vermoë om bevoorregte aksies uit te voer.

- SELinux-konteks: Afdeling van SELinux-kontekste vir houers, wat definieer hoe prosesse met hulpbronne op die stelsel interaksie het.

- Lees-alleen wortel lêerstelsel: Voorkoming dat houers lêers in sekere gidse kan verander.

- Toegelate gasheer gidse en volumes: Spesifisering van watter gasheer gidse en volumes ’n pod kan monteer.

- Loop as UID/GID: Spesifisering van die gebruiker en groep ID’s waaronder die houerproses loop.

- Netwerkbeleide: Beheer van netwerktoegang vir pods, soos om uitgaande verkeer te beperk.

Deur SCC’s te konfigureer, kan administrateurs verseker dat pods met die toepaslike vlak van sekuriteitsisolasie en toegangbeheer loop, wat die risiko van sekuriteitskwesbaarhede of ongeoorloofde toegang binne die kluster verminder.

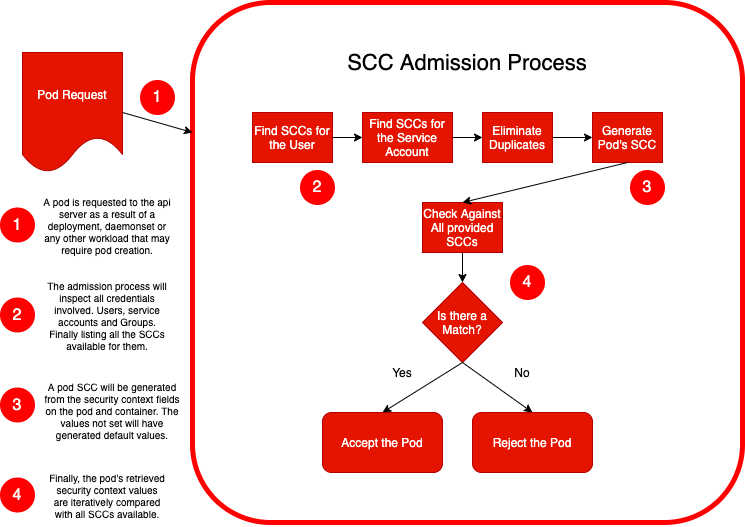

Basies, elke keer as ’n pod-ontplooiing aangevra word, word ’n toelatingsproses uitgevoer soos volg:

Hierdie addisionele sekuriteitslaag verbied standaard die skepping van bevoorregte pods, die montering van die gasheer lêerstelsel, of die instelling van enige eienskappe wat tot bevoorregtingseskalering kan lei.

Lys SCC

Om al die SCC met die Openshift-kliënt te lys:

$ oc get scc #List all the SCCs

$ oc auth can-i --list | grep securitycontextconstraints #Which scc user can use

$ oc describe scc $SCC #Check SCC definitions

Alle gebruikers het toegang tot die standaard SCC “restricted” en “restricted-v2” wat die strengste SCC’s is.

Gebruik SCC

Die SCC wat vir ’n pod gebruik word, is binne ’n annotasie gedefinieer:

$ oc get pod MYPOD -o yaml | grep scc

openshift.io/scc: privileged

Wanneer ’n gebruiker toegang het tot meerdere SCC’s, sal die stelsel die een gebruik wat ooreenstem met die sekuriteitskontekswaardes. Andersins sal dit ’n verbode fout aktiveer.

$ oc apply -f evilpod.yaml #Deploy a privileged pod

Error from server (Forbidden): error when creating "evilpod.yaml": pods "evilpod" is forbidden: unable to validate against any security context constrain

SCC Bypass

Verwysings

Tip

Leer & oefen AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Leer & oefen Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Ondersteun HackTricks

- Kyk na die subscription plans!

- Sluit aan by die 💬 Discord group of die telegram group of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking tricks deur PRs in te dien by die HackTricks en HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud