OpenShift - Cuenta de Servicio Faltante

Tip

Aprende y practica AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Aprende y practica Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Apoya a HackTricks

- Consulta los subscription plans!

- Únete al 💬 Discord group o al telegram group o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud github repos.

Cuenta de Servicio Faltante

Sucede que el clúster se despliega con una plantilla preconfigurada que establece automáticamente Roles, RoleBindings e incluso SCC a una cuenta de servicio que aún no ha sido creada. Esto puede llevar a una escalada de privilegios en el caso de que puedas crearlas. En este caso, podrías obtener el token de la SA recién creada y el rol o SCC asociado. El mismo caso ocurre cuando la SA faltante es parte de un proyecto faltante; en este caso, si puedes crear el proyecto y luego la SA, obtienes los Roles y SCC asociados.

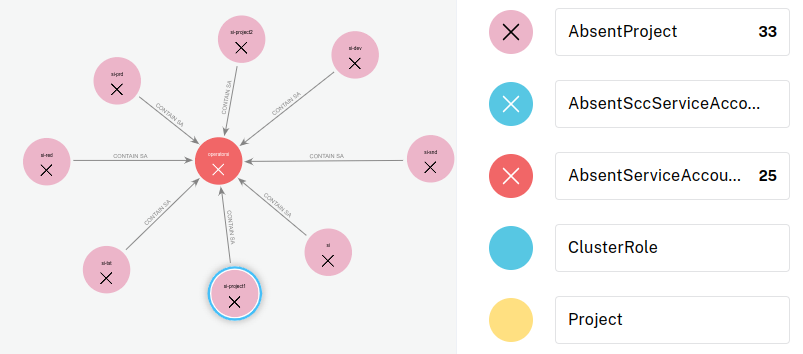

En el gráfico anterior, tenemos múltiples AbsentProject, lo que significa múltiples proyectos que aparecen en Roles Bindings o SCC pero que aún no han sido creados en el clúster. En la misma línea, también tenemos una AbsentServiceAccount.

Si podemos crear un proyecto y la SA faltante en él, la SA heredará del Rol o el SCC que estaban dirigidos a la AbsentServiceAccount. Lo que puede llevar a una escalada de privilegios.

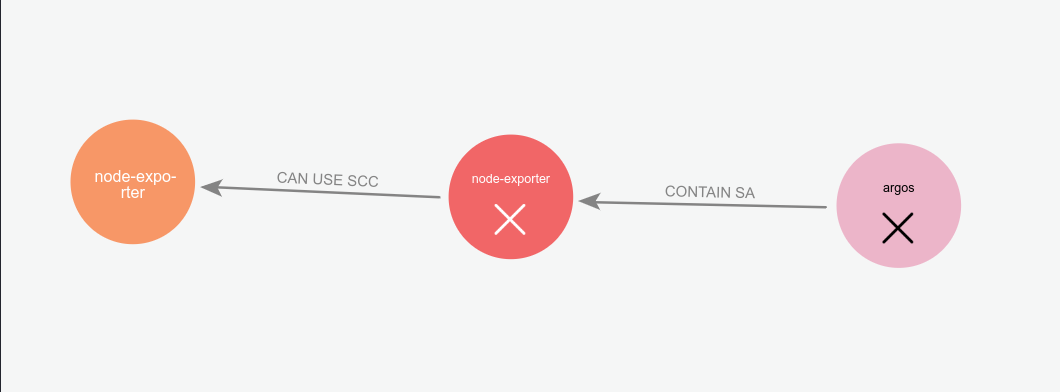

El siguiente ejemplo muestra una SA faltante que tiene concedido el SCC de node-exporter:

Herramientas

La siguiente herramienta se puede usar para enumerar este problema y, más generalmente, para graficar un clúster de OpenShift:

Tip

Aprende y practica AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Aprende y practica Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Apoya a HackTricks

- Consulta los subscription plans!

- Únete al 💬 Discord group o al telegram group o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud