OpenShift - Missing Service Account

Tip

सीखें और अभ्यास करें AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

सीखें और अभ्यास करें GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

सीखें और अभ्यास करें Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks का समर्थन करें

- देखें subscription plans!

- शामिल हों 💬 Discord group या telegram group या हमें फ़ॉलो करें Twitter 🐦 @hacktricks_live.

- PRs सबमिट करके hacking tricks साझा करें HackTricks और HackTricks Cloud github repos.

Missing Service Account

यह होता है कि क्लस्टर को पूर्व-निर्धारित टेम्पलेट के साथ तैनात किया गया है जो स्वचालित रूप से Roles, RoleBindings और यहां तक कि SCC को उस सेवा खाते के लिए सेट करता है जो अभी तक बनाया नहीं गया है। यदि आप उन्हें बना सकते हैं तो यह विशेषाधिकार वृद्धि की ओर ले जा सकता है। इस मामले में, आप नए बनाए गए SA का टोकन और संबंधित भूमिका या SCC प्राप्त कर सकेंगे। वही मामला तब होता है जब गायब SA एक गायब प्रोजेक्ट का हिस्सा है, इस मामले में यदि आप प्रोजेक्ट बना सकते हैं और फिर SA बना सकते हैं, तो आप संबंधित Roles और SCC प्राप्त करते हैं।

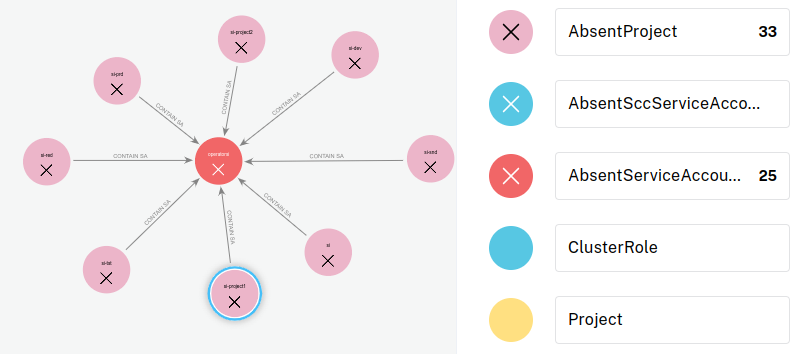

पिछले ग्राफ में हमारे पास कई AbsentProject हैं, जिसका अर्थ है कि कई प्रोजेक्ट हैं जो Roles Bindings या SCC में दिखाई देते हैं लेकिन अभी तक क्लस्टर में बनाए नहीं गए हैं। इसी तरह हमारे पास एक AbsentServiceAccount भी है।

यदि हम एक प्रोजेक्ट और उसमें गायब SA बना सकते हैं, तो SA उस Role या SCC से विरासत में मिलेगा जो AbsentServiceAccount को लक्षित कर रहा था। जो विशेषाधिकार वृद्धि की ओर ले जा सकता है।

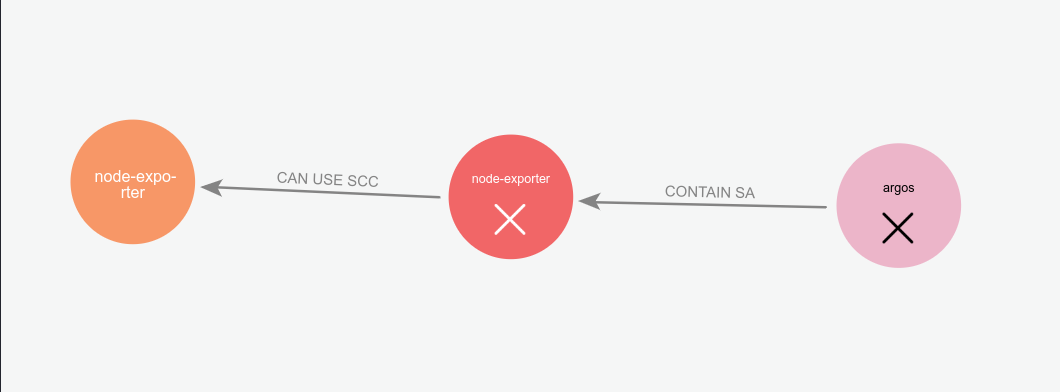

निम्नलिखित उदाहरण एक गायब SA को दिखाता है जिसे node-exporter SCC दिया गया है:

Tools

निम्नलिखित उपकरण का उपयोग इस समस्या को सूचीबद्ध करने और सामान्य रूप से OpenShift क्लस्टर को ग्राफ करने के लिए किया जा सकता है:

Tip

सीखें और अभ्यास करें AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

सीखें और अभ्यास करें GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

सीखें और अभ्यास करें Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks का समर्थन करें

- देखें subscription plans!

- शामिल हों 💬 Discord group या telegram group या हमें फ़ॉलो करें Twitter 🐦 @hacktricks_live.

- PRs सबमिट करके hacking tricks साझा करें HackTricks और HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud