OpenShift - Missing Service Account

Tip

Impara & pratica AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Impara & pratica GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Impara & pratica Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Sostieni HackTricks

- Controlla i subscription plans!

- Unisciti al 💬 Discord group o al telegram group o seguici su Twitter 🐦 @hacktricks_live.

- Condividi hacking tricks inviando PRs ai HackTricks e HackTricks Cloud github repos.

Missing Service Account

Capita che il cluster venga distribuito con un modello preconfigurato che imposta automaticamente i Ruoli, i RoleBindings e persino gli SCC su un service account che non è ancora stato creato. Questo può portare a un’elevazione di privilegi nel caso in cui tu possa crearli. In questo caso, saresti in grado di ottenere il token del SA appena creato e il ruolo o SCC associato. Lo stesso caso si verifica quando il SA mancante fa parte di un progetto mancante; in questo caso, se puoi creare il progetto e poi il SA, ottieni i Ruoli e gli SCC associati.

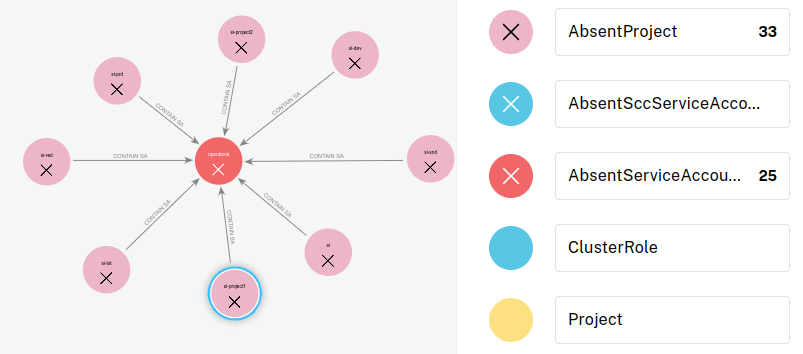

Nel grafico precedente abbiamo più AbsentProject, il che significa più progetti che appaiono nei Role Bindings o SCC ma non sono ancora stati creati nel cluster. Nella stessa vena abbiamo anche un AbsentServiceAccount.

Se possiamo creare un progetto e il SA mancante al suo interno, il SA erediterà dal Ruolo o dallo SCC che miravano all’AbsentServiceAccount. Questo può portare a un’elevazione di privilegi.

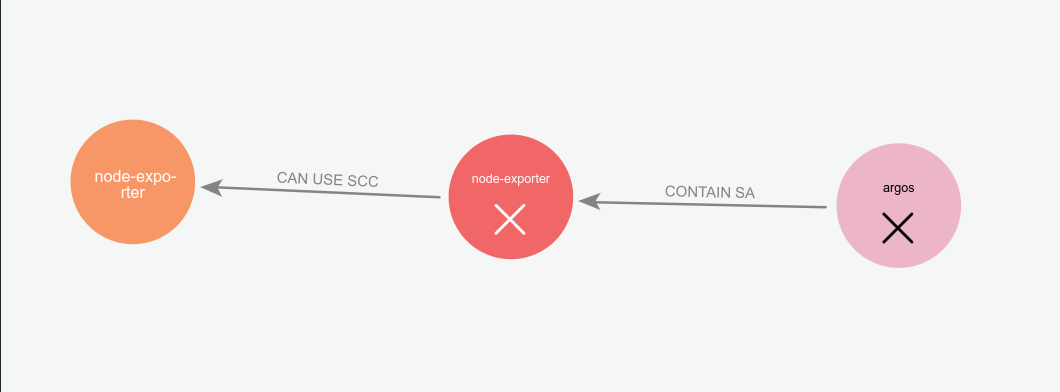

Il seguente esempio mostra un SA mancante a cui è concesso lo SCC node-exporter:

Tools

Il seguente strumento può essere utilizzato per enumerare questo problema e, più in generale, per graficare un cluster OpenShift:

Tip

Impara & pratica AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Impara & pratica GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Impara & pratica Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Sostieni HackTricks

- Controlla i subscription plans!

- Unisciti al 💬 Discord group o al telegram group o seguici su Twitter 🐦 @hacktricks_live.

- Condividi hacking tricks inviando PRs ai HackTricks e HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud