OpenShift - Missing Service Account

Tip

学んで実践する AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

学んで実践する GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

学んで実践する Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks をサポートする

- subscription plans を確認してください!

- 参加する 💬 Discord group または telegram group に参加するか、Twitter 🐦 @hacktricks_live をフォローしてください。

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Missing Service Account

クラスターが事前に設定されたテンプレートでデプロイされ、まだ作成されていないサービスアカウントに対して自動的にRoles、RoleBindings、さらにはSCCが設定されることがあります。これにより、これらを作成できる場合に特権昇格が発生する可能性があります。この場合、新しく作成されたSAのトークンと関連するロールまたはSCCを取得できるようになります。同様のケースは、欠落しているSAが欠落しているプロジェクトの一部である場合にも発生します。この場合、プロジェクトを作成し、その後SAを作成できれば、関連するRolesとSCCを取得できます。

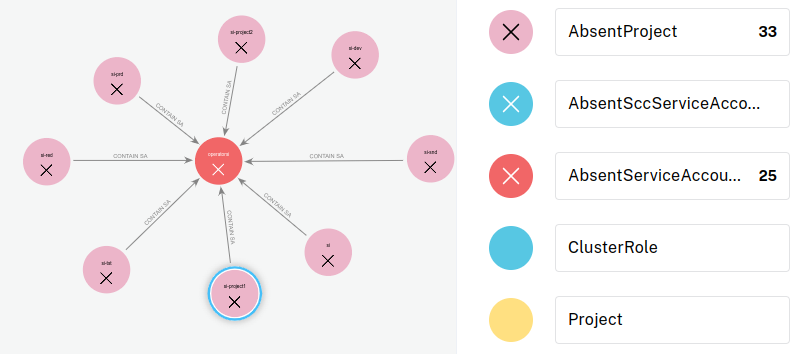

前のグラフでは、Roles BindingsやSCCに表示されているがまだクラスターに作成されていない複数のAbsentProjectを示しています。同様に、AbsentServiceAccountもあります。

プロジェクトとその中の欠落しているSAを作成できる場合、SAはAbsentServiceAccountをターゲットにしていたRoleまたはSCCから継承されます。これにより、特権昇格が発生する可能性があります。

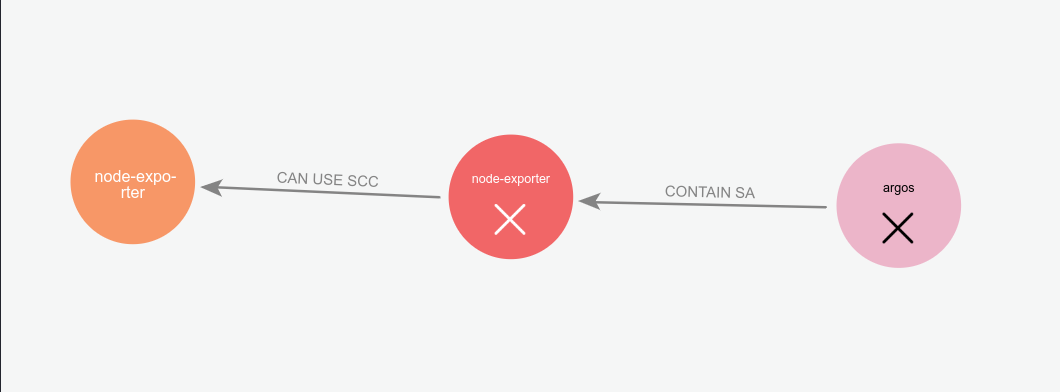

以下の例は、node-exporter SCCが付与された欠落しているSAを示しています:

Tools

この問題を列挙し、一般的にOpenShiftクラスターをグラフ化するために使用できるツールは次のとおりです:

Tip

学んで実践する AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

学んで実践する GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

学んで実践する Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks をサポートする

- subscription plans を確認してください!

- 参加する 💬 Discord group または telegram group に参加するか、Twitter 🐦 @hacktricks_live をフォローしてください。

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud