OpenShift - Brakujący Konto Usługi

Tip

Ucz się & ćwicz AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się & ćwicz GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Ucz się & ćwicz Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Wspieraj HackTricks

- Sprawdź subscription plans!

- Dołącz do 💬 Discord group lub telegram group lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Podziel się hacking tricks, zgłaszając PRy do HackTricks i HackTricks Cloud github repos.

Brakujące Konto Usługi

Zdarza się, że klaster jest wdrażany z prekonfigurowanym szablonem, który automatycznie ustawia Role, RoleBindings, a nawet SCC dla konta usługi, które jeszcze nie zostało utworzone. Może to prowadzić do eskalacji uprawnień w przypadku, gdy możesz je utworzyć. W takim przypadku będziesz mógł uzyskać token nowo utworzonego SA oraz rolę lub SCC z nim powiązaną. Taka sama sytuacja ma miejsce, gdy brakujące SA jest częścią brakującego projektu; w tym przypadku, jeśli możesz utworzyć projekt, a następnie SA, uzyskasz Role i SCC z nim powiązane.

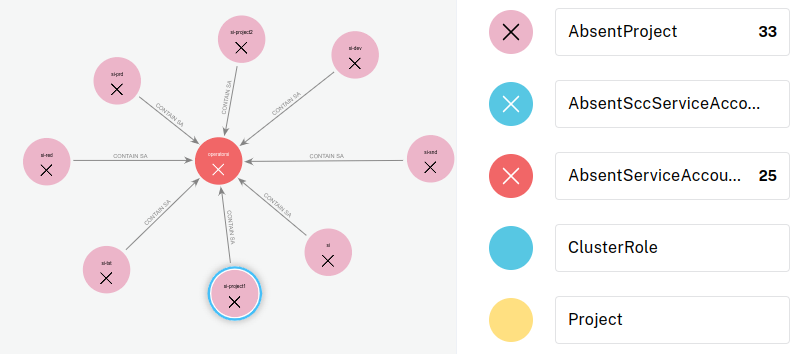

Na poprzednim wykresie mamy wiele AbsentProject, co oznacza wiele projektów, które pojawiają się w Role Bindings lub SCC, ale jeszcze nie zostały utworzone w klastrze. W tym samym kontekście mamy również AbsentServiceAccount.

Jeśli możemy utworzyć projekt i brakujące SA w nim, SA odziedziczy Role lub SCC, które były skierowane do AbsentServiceAccount. Może to prowadzić do eskalacji uprawnień.

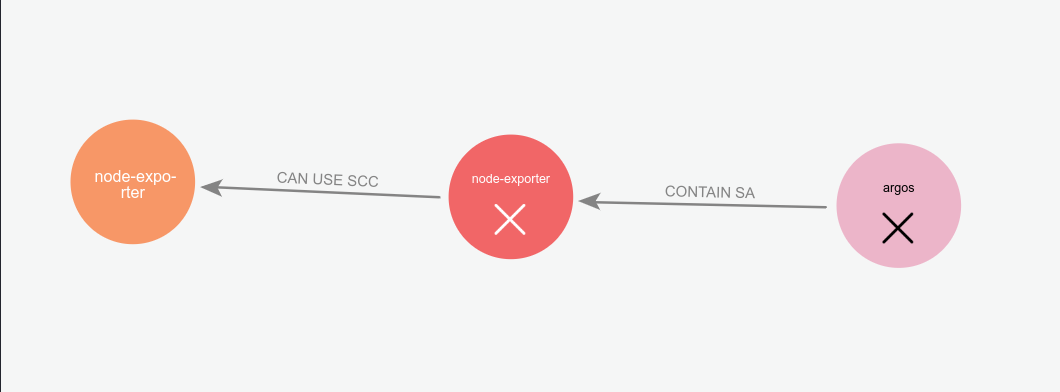

Poniższy przykład pokazuje brakujące SA, któremu przyznano SCC node-exporter:

Narzędzia

Następujące narzędzie można wykorzystać do enumeracji tego problemu i ogólnie do grafowania klastra OpenShift:

Tip

Ucz się & ćwicz AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się & ćwicz GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Ucz się & ćwicz Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Wspieraj HackTricks

- Sprawdź subscription plans!

- Dołącz do 💬 Discord group lub telegram group lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Podziel się hacking tricks, zgłaszając PRy do HackTricks i HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud