OpenShift - Missing Service Account

Tip

Aprenda e pratique AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Aprenda e pratique Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Apoie o HackTricks

- Check the subscription plans!

- Participe do 💬 Discord group ou do telegram group ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe hacking tricks enviando PRs para os HackTricks e HackTricks Cloud github repos.

Missing Service Account

Acontece que o cluster é implantado com um modelo pré-configurado que define automaticamente Roles, RoleBindings e até mesmo SCC para uma conta de serviço que ainda não foi criada. Isso pode levar a uma escalada de privilégios no caso de você conseguir criá-las. Nesse caso, você seria capaz de obter o token da SA recém-criada e o papel ou SCC associado. O mesmo caso ocorre quando a SA ausente faz parte de um projeto ausente; nesse caso, se você puder criar o projeto e, em seguida, a SA, você obterá os Roles e SCC associados.

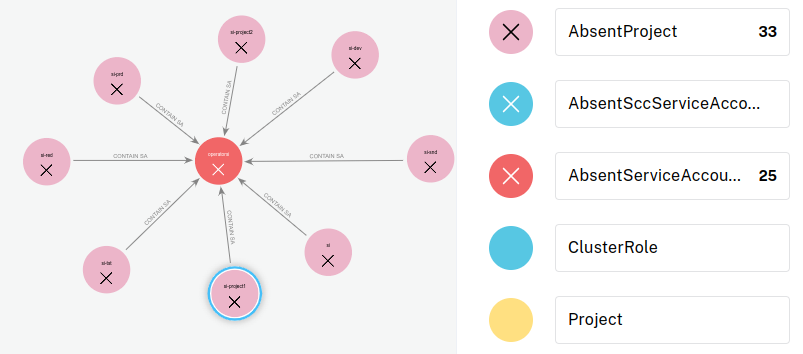

No gráfico anterior, temos múltiplos AbsentProject, significando múltiplos projetos que aparecem em Roles Bindings ou SCC, mas que ainda não foram criados no cluster. Da mesma forma, também temos um AbsentServiceAccount.

Se conseguirmos criar um projeto e a SA ausente nele, a SA herdará o Role ou o SCC que estavam direcionados para a AbsentServiceAccount. O que pode levar a uma escalada de privilégios.

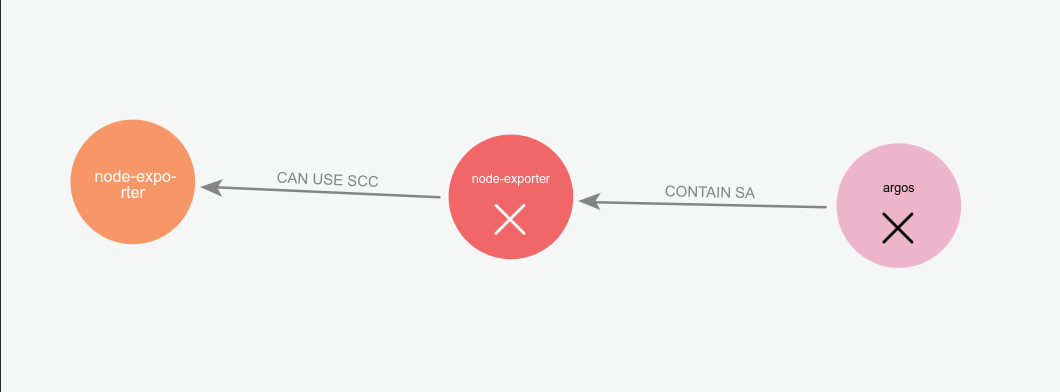

O seguinte exemplo mostra uma SA ausente que é concedida ao SCC node-exporter:

Tools

A seguinte ferramenta pode ser usada para enumerar esse problema e, de forma mais geral, para mapear um cluster OpenShift:

Tip

Aprenda e pratique AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Aprenda e pratique GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Aprenda e pratique Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Apoie o HackTricks

- Check the subscription plans!

- Participe do 💬 Discord group ou do telegram group ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe hacking tricks enviando PRs para os HackTricks e HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud