OpenShift - Eksik Servis Hesabı

Tip

AWS Hacking’i öğrenin ve pratik yapın:

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking’i öğrenin ve pratik yapın:HackTricks Training GCP Red Team Expert (GRTE)

Az Hacking’i öğrenin ve pratik yapın:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks'i Destekleyin

- Abonelik planlarını kontrol edin!

- Katılın 💬 Discord group veya telegram group veya Twitter’da bizi takip edin 🐦 @hacktricks_live.

- PR göndererek hacking tricks paylaşın: HackTricks ve HackTricks Cloud github repos.

Eksik Servis Hesabı

Küme, henüz oluşturulmamış bir servis hesabı için Rolleri, Rol Bağlantılarını ve hatta SCC’yi otomatik olarak ayarlayan önceden yapılandırılmış bir şablonla dağıtıldığında bu durum ortaya çıkar. Bu, onları oluşturma yeteneğiniz varsa ayrıcalık yükselmesine yol açabilir. Bu durumda, yeni oluşturulan SA’nın token’ını ve ilişkili rol veya SCC’yi alabileceksiniz. Eksik SA’nın eksik bir projenin parçası olduğu aynı durum, projeyi oluşturup ardından SA’yı oluşturduğunuzda, ilişkili Rolleri ve SCC’yi almanızı sağlar.

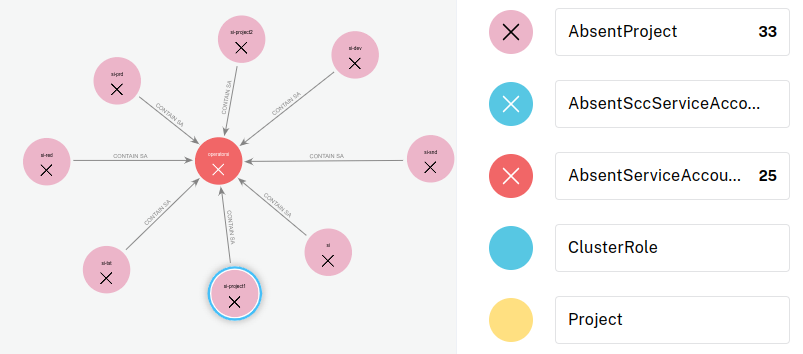

Önceki grafikte, Rolleri Bağlantılarında veya SCC’de görünen ancak henüz kümede oluşturulmamış birden fazla AbsentProject (Eksik Proje) olduğunu gördük. Aynı şekilde, bir AbsentServiceAccount (Eksik Servis Hesabı) da var.

Eğer bir proje ve içindeki eksik SA’yı oluşturabiliyorsak, SA, AbsentServiceAccount’ı hedef alan Rol veya SCC’den miras alacaktır. Bu da ayrıcalık yükselmesine yol açabilir.

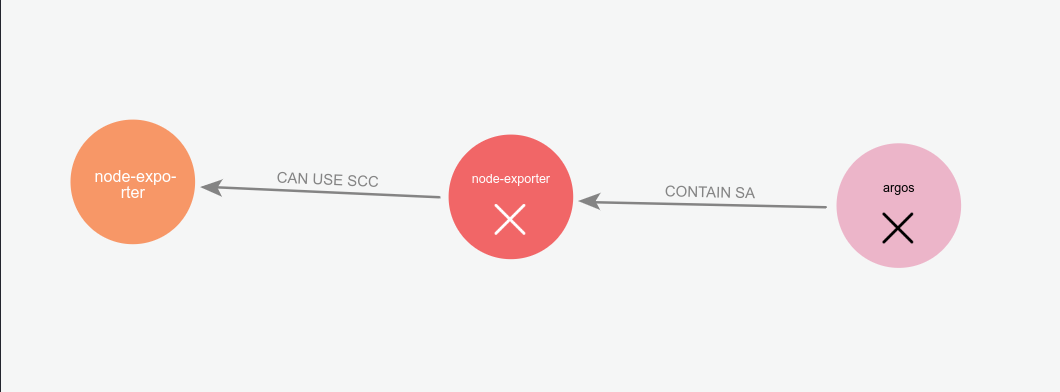

Aşağıdaki örnek, node-exporter SCC’si verilen bir eksik SA’yı göstermektedir:

Araçlar

Bu sorunu listelemek ve daha genel olarak bir OpenShift kümesini grafiklemek için aşağıdaki araç kullanılabilir:

Tip

AWS Hacking’i öğrenin ve pratik yapın:

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking’i öğrenin ve pratik yapın:HackTricks Training GCP Red Team Expert (GRTE)

Az Hacking’i öğrenin ve pratik yapın:HackTricks Training Azure Red Team Expert (AzRTE)

HackTricks'i Destekleyin

- Abonelik planlarını kontrol edin!

- Katılın 💬 Discord group veya telegram group veya Twitter’da bizi takip edin 🐦 @hacktricks_live.

- PR göndererek hacking tricks paylaşın: HackTricks ve HackTricks Cloud github repos.

HackTricks Cloud

HackTricks Cloud