OpenShift - Missing Service Account

Tip

学习并练习 AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

学习并练习 GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

学习并练习 Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

支持 HackTricks

- 查看 subscription plans!

- 加入 💬 Discord group 或者 telegram group 或 关注 我们的 Twitter 🐦 @hacktricks_live.

- 通过向 HackTricks 和 HackTricks Cloud github 仓库 提交 PRs 来分享 hacking tricks。

Missing Service Account

集群可能会使用预配置模板自动设置角色、角色绑定甚至SCC到尚未创建的服务账户。这可能导致特权提升,如果您可以创建它们。在这种情况下,您将能够获取新创建的SA的令牌以及关联的角色或SCC。当缺失的SA是缺失项目的一部分时也会发生同样的情况,在这种情况下,如果您可以创建项目然后创建SA,您将获得关联的角色和SCC。

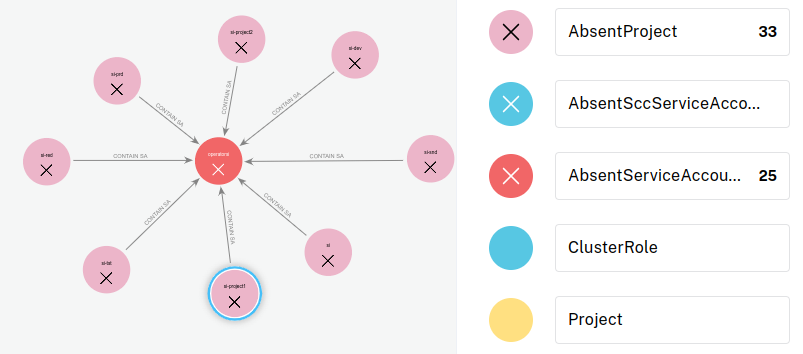

在前面的图中,我们得到了多个AbsentProject,意味着多个在角色绑定或SCC中出现但尚未在集群中创建的项目。同样,我们也得到了一个AbsentServiceAccount。

如果我们可以在其中创建项目和缺失的SA,SA将继承针对AbsentServiceAccount的角色或SCC。这可能导致特权提升。

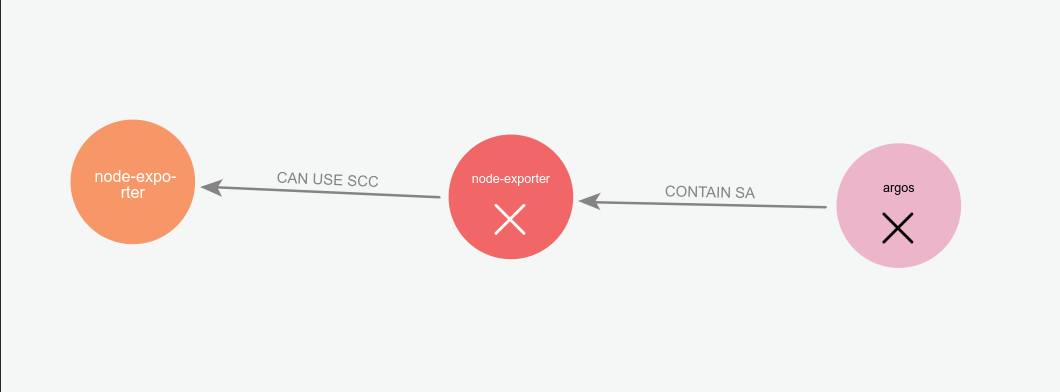

以下示例显示了一个缺失的SA,该SA被授予node-exporter SCC:

Tools

以下工具可用于枚举此问题,并更一般地绘制OpenShift集群:

Tip

学习并练习 AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

学习并练习 GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

学习并练习 Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

支持 HackTricks

- 查看 subscription plans!

- 加入 💬 Discord group 或者 telegram group 或 关注 我们的 Twitter 🐦 @hacktricks_live.

- 通过向 HackTricks 和 HackTricks Cloud github 仓库 提交 PRs 来分享 hacking tricks。

HackTricks Cloud

HackTricks Cloud